Информацию о том, с каких IP адресов осуществлялся вход на сервере через удаленный рабочий стол можно получить только в журнале самой ОС Windows:

раскрыть

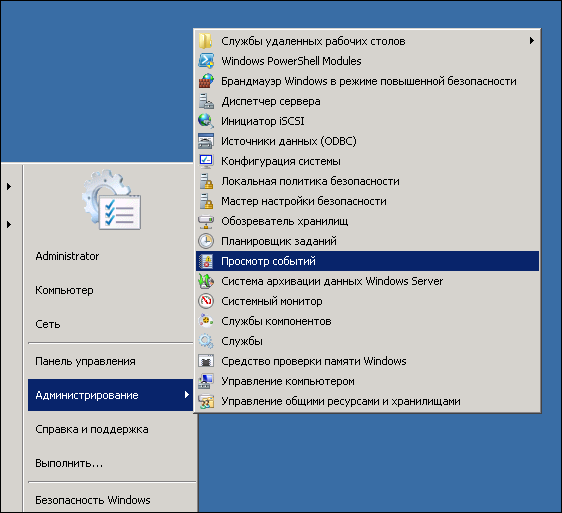

1. Нажмите кнопку "Пуск" -> "Администрирование" -> "Просмотр событий":

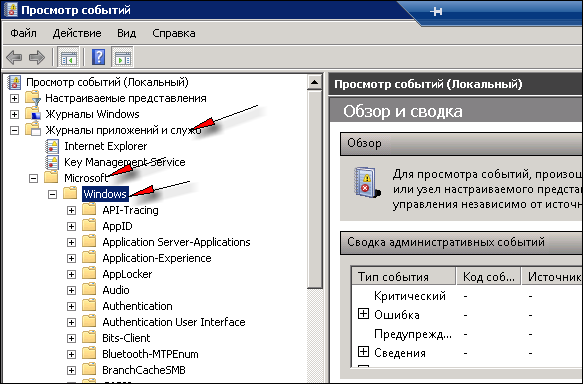

2. Последовательно выберите в списке журналов слева:

"Журналы приложений и служб" ("Applications and Services Logs") -> "Microsoft" -> "Windows"

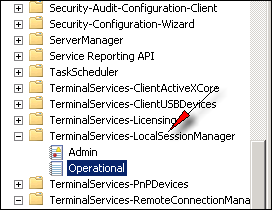

затем найдите в списке "TerminalServices-LocalSessionManager" -> "Operational"

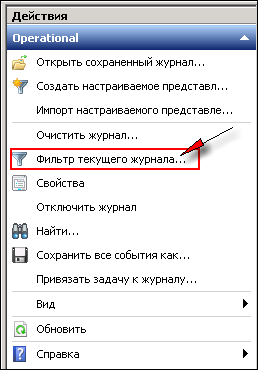

3. Справа, в разделе "Действия" нажмите "Фильтр текущего журнала":

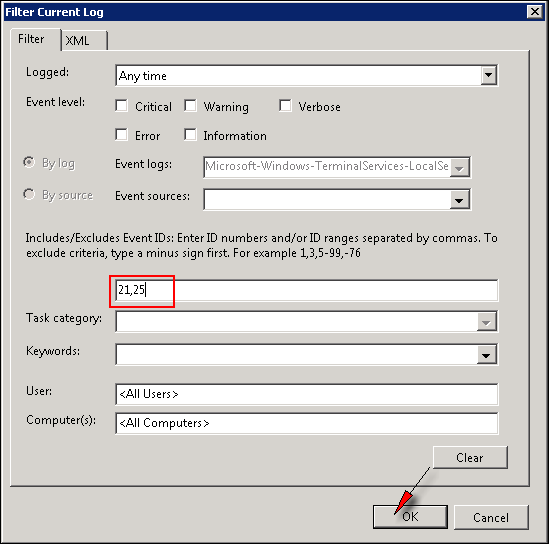

4. Введите код события 21,25 в соответствующее поле в появившейся форме и нажмите кнопку ОК:

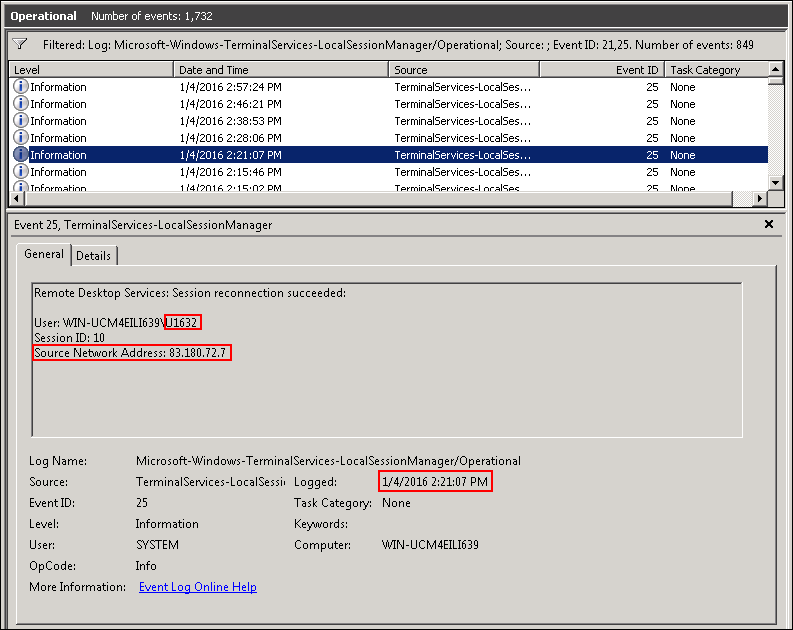

5. В писке останутся только интересующие вас записи. Каждя запись - это вход через удаленный рабочий стол (RDP), с указанием времени входа, имени пользователя и IP с которого он был произведен:

ещё способы

get-eventlog -list

get-eventlog -logname какойнужен | Export-Csv c:\1.txt -Encoding UTF8

Send-MailMessage -to " admin@domain.ru" -from "admin@domain.ru " -Subject "pismo s logom" -Attachment "c:\1.txt" -SmtpServer mail.domain.ru

https://docs.microsoft.com/ru-ru/windows-server/administration/windows-commands/wevtutil

http://www.linuxshop.ru/forum/f5/t9574-kak-posmotret-kto-i-kogda-podkluchalsa-po-rdp.html

WEVTUtil query-events Security > d:\log.txt

находим все IP в логе

grep -E -o "([0-9]{1,3}[\.]){3}[0-9]{1,3}" /123/log.txt | sort -u

взято тут

Audit logon events

Audit account logon events 2003

Excel вместо PowerShell: запросы к AD и системные отчеты «на коленке»

Microsoft Power Query для Excel